C2

استخدام برمجية جديدة باسم Airstalk في هجوم مشتبه بسلسلة التوريد

TA585 تكشف عن MonsterV2: سلسلة هجوم متكاملة وبرمجية خبيثة متطورة

سوفوس تحقق في صلات دودة WhatsApp بحملات Coyote المصرفية ضمن حملة “Water Saci”

برمجية خبيثة جديدة مبنية بلغة Rust تُدعى «ChaosBot» تستخدم قنوات Discord للتحكم في حواسيب الضحايا

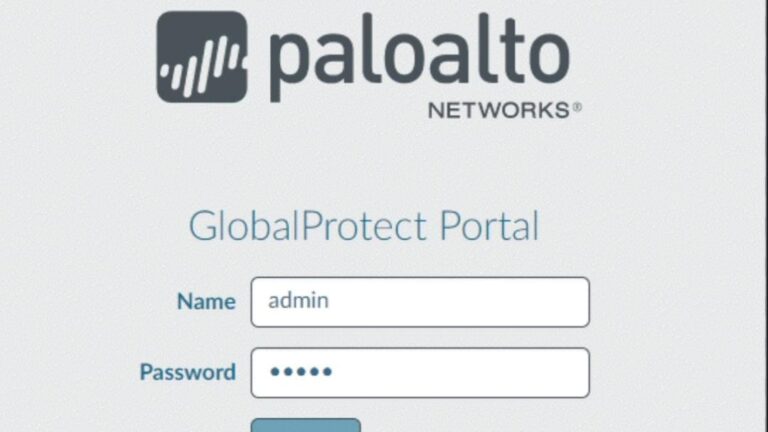

Stealit يستغل ميزة “التنفيذ الأحادي” في Node.js عبر مثبتات ألعاب وشبكات VPN