برمجيات خبيثة

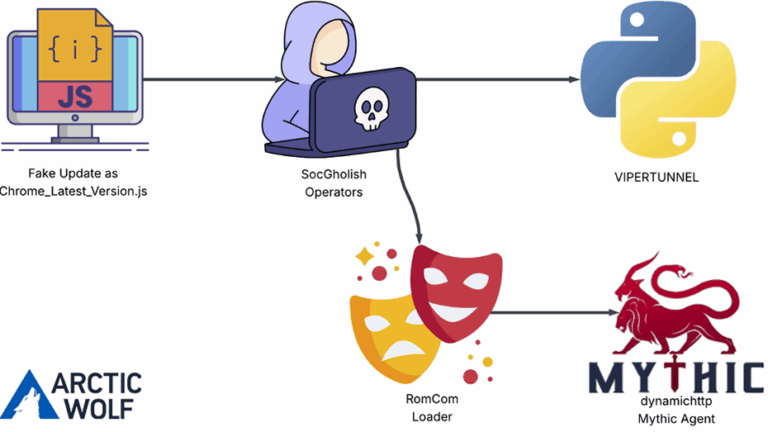

تكتيك جديد في عالم الجريمة الإلكترونية.. هجمات فدية متطورة تهدد البنى التحتية الافتراضية

إزالة إضافة خبيثة من سوق VS Code استغلت اسم “Prettier” لسرقة البيانات

ثغرة في سكريبتات بايثون القديمة تهدد مستودعات PyPI بهجمات استحواذ على النطاقات

حملة “المقابلة المعدية”: قراصنة كوريا الشمالية يزرعون 197 حزمة npm خبيثة لنشر برمجية OtterCookie المطوّرة

توسّع حملة Bloody Wolf باستخدام NetSupport RAT عبر ملفات JAR في قرغيزستان وأوزبكستان

هجوم Shai-Hulud 2 يضرب بيئة Maven بعد npm: تسريب آلاف الأسرار البرمجية في سلسلة توريد ملوثة