دراسات سيبرانية

المتصفحات كساحة للهجوم: كيف تعيد مجموعة Scattered Spider صياغة معادلة أمن المؤسسات

المحافظ المشبوهة.. ثغرة رقمية تقود إلى أخطر الجرائم السيبرانية

“من الكود إلى السحابة”.. رؤية جديدة لتوحيد فرق التطوير والأمن والتشغيل

هل تستطيع أنظمتك الأمنية رؤية ChatGPT؟.. أهمية الرؤية الشبكية في حماية البيانات

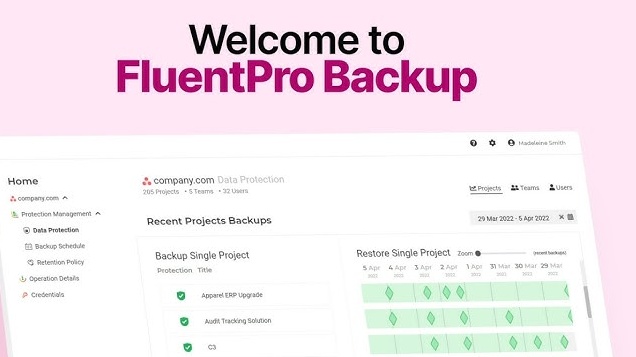

الثغرات الخفية لأدوات إدارة المشاريع وكيفية حماية البيانات باستخدام FluentPro Backup

القواعد الذهبية الخمس لتبني الذكاء الاصطناعي بأمان