كشف باحثون في الأمن السيبراني عن امتداد خبيث على متجر Chrome الإلكتروني يُدعى “Crypto Copilot”، يقوم بحقن رسوم تحويل خفية في كل عملية مبادلة على شبكة سولانا، ويحوّل هذه الرسوم إلى محفظة مشفرة يتحكم بها المهاجم. الامتداد نُشر لأول مرة في 7 مايو 2024 بواسطة مستخدم يُدعى “sjclark76″، ويزعم أنه يتيح تداول العملات الرقمية مباشرة عبر منصة X مع رؤى فورية وتنفيذ سلس، وقد تم تثبيته 12 مرة فقط حتى الآن.

آلية الاحتيال: شيفرة مخفية ورسوم غير مرئية

وفقاً لتقرير صادر عن الباحث الأمني كوش باندايا من شركة Socket، يقوم الامتداد بحقن عملية تحويل إضافية في كل مبادلة تتم عبر منصة Raydium، وهي بورصة لامركزية تعتمد على شبكة سولانا. يتم ذلك عبر إضافة أمر “SystemProgram.transfer” إلى المعاملة قبل توقيع المستخدم، مما يسمح بسحب رسوم تبدأ من 0.0013 SOL أو 0.05% من قيمة الصفقة، وترسل مباشرة إلى محفظة مشفرة مدمجة في الشيفرة.

لإخفاء هذا السلوك، يستخدم الامتداد تقنيات مثل تصغير الشيفرة (Minification) وتغيير أسماء المتغيرات، مما يصعّب اكتشافه من قبل المستخدمين أو أدوات الفحص التقليدية.

واجهة موثوقة تخفي نشاطاً خبيثاً

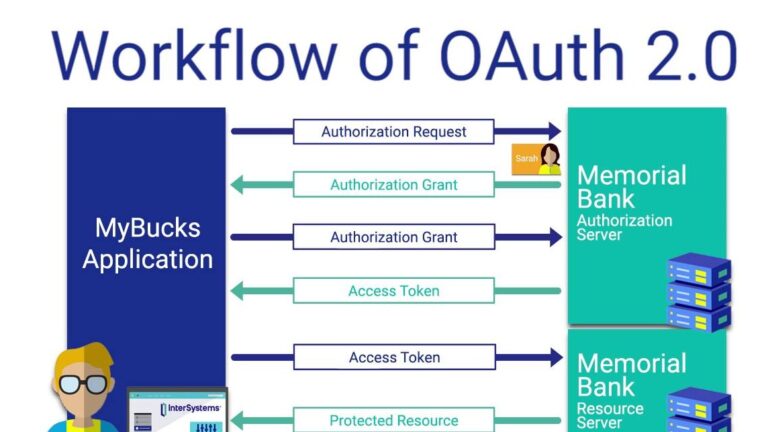

ما يزيد من خطورة الامتداد هو أنه يتواصل مع خادم خلفي على نطاق “crypto-coplilot-dashboard.vercel[.]app” لتسجيل المحافظ المرتبطة، وجمع بيانات الإحالة والنشاط، دون أن يستضيف أي منتج حقيقي. كما يستخدم خدمات شرعية مثل DexScreener وHelius RPC لإضفاء طابع الموثوقية على واجهته، بينما يخفي عملياته الاحتيالية في الخلفية.

الواجهة لا تعرض أي تفاصيل عن الرسوم الإضافية، مما يجعل المستخدمين غير مدركين لما يحدث فعلياً، إلا إذا قاموا بفحص كل أمر في المعاملة قبل التوقيع عليها. ويبدو أن البنية التحتية المحيطة بالامتداد صُممت خصيصاً لتجاوز مراجعة متجر Chrome الإلكتروني، مع الحفاظ على مظهر شرعي يخفي عمليات سحب الرسوم.

دعوات للحذر ومراجعة التعليمات قبل التوقيع

يشدد الخبراء على ضرورة توخي الحذر عند استخدام امتدادات المتصفح المرتبطة بالتداول الرقمي، خاصة تلك التي تطلب توقيع معاملات مباشرة. وينصحون بفحص التعليمات البرمجية لكل معاملة قبل التوقيع، والتأكد من مصدر الامتداد ومصداقيته، وعدم الاعتماد على عدد التنزيلات أو المظهر الخارجي كدليل على الأمان.