من الاختراق إلى السيطرة.. كيف تتم سرقة جلسات العمل في أقل من 24 ساعة؟

الدفاع ضد تقنية التزييف العميق في عصر الذكاء الاصطناعي: كيف نحمي الثقة الرقمية؟

سرقة البيانات أصبحت أسهل من أي وقت.. كيف تحمي نفسك من هجمات المتصفح الوسيط (BitM)؟

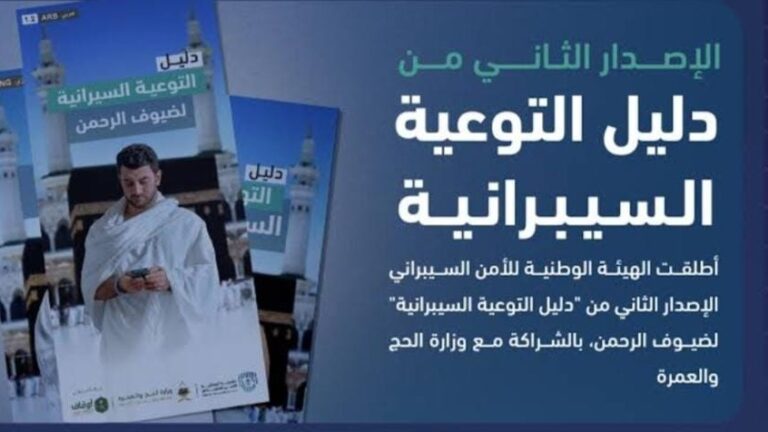

الحج وتحديات الرقمنة.. كيف تحمي “السعودية” الحجاج من المخاطر السيبرانية في عصر التكنولوجيا؟

مايكروسوفت تطلق خوارزميات مقاومة للحواسيب الكمومية في “سايم كريبت”

أزمة الهويات الآلية: كيف تحمي مؤسستك من مخاطر الذكاء الاصطناعي غير الخاضع للرقابة؟

اختبار الاختراق التقليدي لم يعد كافيًا.. كيف تحمي مؤسستك في عصر التهديدات الديناميكية؟